《福布斯》:苹果黑客简史 iPhone遭劫持

2013-03-03移动互联网 编辑:李木然

北京时间 3 月 3 日消息,《福布斯》近日发文回顾了苹果公司自创立以来其手机或电脑系统被黑客破解或攻击的历史。

1. Elk Cloner 病毒

里奇·斯克伦塔(Rich Skrenta)在一台苹果电脑上制造了世界上第一个计算机病毒。1982 年,斯克伦塔编写了一个通过软盘传播的病毒,他称之为“Elk Cloner”,那时候的计算机还没有硬盘驱动器。该病毒感染了成千上万的机器,但它是无害的:它只是在用户的屏幕上显示一首诗,其中有两句是这样的:“它将进入你所有的磁盘/它会进入你的芯片。”

2. Leap-A 病毒

在斯克伦塔编写了第一个病毒后,Mac 病毒似乎绝迹了 24 年。2006 年,Leap-A 病毒开始通过苹果粉丝论坛上泄露的 Leopard 操作系统的照片在苹果用户中传播。一旦用户不小心感染了该病毒,它会通过 iChat 传播。同样,Leap-A 主要是一种概念验证,它能够在计算机之间传播,但并不窃取信用卡信息,也不会实施任何恶毒的攻击。

3. 远程攻击 iPhone

2007 年 7 月(iPhone 上市仅一个月),世界著名黑客查理·米勒(Charlie Miller)第一个证明了 iPhone 可以被远程攻击。他在那一年的黑帽大会(Black Hat Conference)上介绍了他的发现。他制作一个网页,iPhone 用户登录该网页后会导致手机崩溃,然后这台 iPhone 将处于黑客的控制之下,它会按黑客的指令发送e-mail,浏览网页,甚至打开麦克风。在大会之前,米勒提醒苹果公司修补这个安全漏洞。

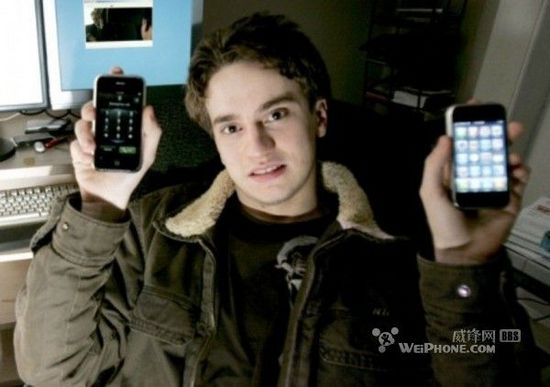

4. iPhone 越狱者

当苹果公司在 2007 年推出 iPhone 时,乔治·霍茨(George Hotz)只是一个 17 岁的少年,他的家人在在T-Mobile 公司(不是在 AT&T公司)工作。经过五百小时的编码和修改工作后,他已经解开了 iPhone 手机上的运营商锁定。在短短几个月内,他和其他程序员就找到了一种只需要软件执行的越狱方式。越狱后 iPhone 增加了几百个新用途,但也使它更容易受到在 PC 中泛滥的恶意软件的攻击。

5. Mac 黑客

在首次攻破 iPhone 6个月后,查理·米勒在温哥华 CanSecWest 安全会议上仅用两分钟时间就破解了刚刚发布的苹果 MacBook Air 电脑,获得了 Pwn2Own 黑客大赛的奖金。之后两年,米勒又在 Pwn2Own 大赛上两次攻破 MacBook 笔记本电脑,巩固了他作为世界领先的 Mac 黑客的声誉。

6. 僵尸网络

2009 年,当网络世界正在被广泛传播的蠕虫病毒困扰时,苹果公司 iWork 办公软件的一个盗版版本开始在用户中传播一种恶意软件,该软件能够劫持被感染的电脑,并使其成为“僵尸网络(iBotnet)”的一部分。因为这种攻击只能在用户下载了隐藏的软件之后开始实施,而不是自动或通过电子邮件传播, 所以它危害到的用户并不多,其意图仍不清楚。

7. 劫持 iPhone

查理·米勒对 iPhone 的首次攻击和对 MacBook 的攻击都是通过用户访问含病毒 Web 页面并感染恶意软件而实施的。但在 2009 年 7 月,米勒揭示了 iPhone 的一个更加危险的漏洞,该漏洞将允许黑客通过文本信息控制用户的 iPhone 手机,而无需用户作出任何动作。这种病毒可以导致用户的 iPhone 被完全接管,自动发送更多的短信以传播病毒。米勒在黑帽大会上揭露了 iPhone 的这一漏洞后,苹果公司在第二天就修复了这个安全隐患。